Offline

Offline

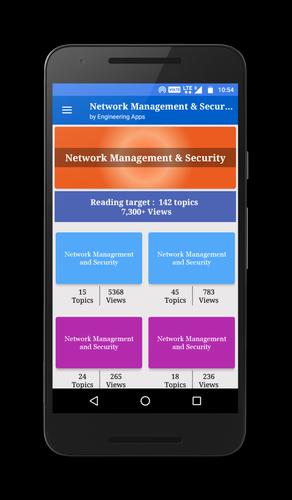

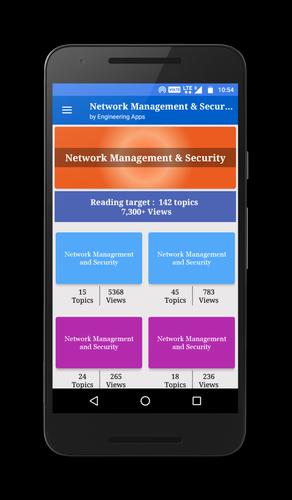

Полное бесплатное руководство по Network Management & Security с диаграммами

Приложение представляет собой полное бесплатное руководство по Network Management & Security , которое охватывает важные темы, заметки, материалы и новости на курсе. Загрузите приложение в качестве справочного материала и цифровой книги для облачных вычислений, безопасности, инженерии компьютерных наук, сети, программного обеспечения и коммуникаций, программ программного обеспечения и учебных курсов.

Network Management & Security Полезные приложения перечисляют 140 тем с подробными заметками, диаграммами, уравнениями, формулами и материалами курса, темы перечислены в 5 главах. Приложение должно иметь для всех студентов и специалистов по инженерным наукам.

Приложение обеспечивает быстрый пересмотр и ссылку на важные темы, такие как подробные заметки Flash Card, это делает его легким и полезным для студента или профессионала для быстрого освещения учебной программы курса непосредственно перед экзаменами или собеседованиями.

Также получите самые горячие новости International Engineering & Technology News в вашем приложении, основанном на Google News Feeds. Мы настроили его так, чтобы вы регулярно обновляли предметы от международных/национальных колледжей, университетов, исследований, промышленности, приложений, инженерии, технологий, статей и инноваций.

Network Management & Security - лучшее приложение, которое остается в курсе вашей фаворита. предмет.

Используйте это полезное инженерное приложение в качестве инструмента образования, утилита, учебного пособия, книги, справочного руководства для программы и изучить материалы учебного курса, тесты на способности и проектные работы.

Отслеживайте свое обучение, установите напоминания, редактируйте, добавляйте любимые темы, поделитесь темами в социальных сетях.

Некоторые из тем, представленных в этом приложении:

1. Введение в сетевую безопасность

2. Атаки безопасности

3. Активные и пассивные атаки

4. Security Services

5. Механизмы безопасности

6. Модель межсетевой безопасности

7. Интернет -стандарты

8. Интернет -стандарты и RFC

9. буферный переполнение

10. Формат уязвимости строки

11. Сессия угона

12. UDP -сессия угон

13. Модификация таблицы маршрутов

14. Атаки протокола разрешения адреса

15. Атака Человека в среднем

16. Обычные принципы шифрования

17. Криптография

18. Cryptanalysis

19. Методы шифрования замены

20. Playfair Ciphers

21. Хилл шифр

22. Полиалфабетические шифры

23. Пигпен шифр

24. Методы транспонирования

25. Структура шифра Фейстеля

26. Дешифрование шифра Фейстеля

27. Обычные алгоритмы шифрования

28. S-DES Generation

29. S-DES шифрование

30. Стандарт шифрования данных

31. Одиночный раунд алгоритма DES

32. Стандарт тройного шифрования данных

33. Международный стандарт шифрования данных

34. Алгоритм Блауна

35. Дешифрование шифрования белока

36. Стандарт расширенного шифрования

37. Шифрование и дешифрование S-AES

38. Расширение ключей S-AES

39. шифр AES

40. Заменить трансформацию байтов

41. Трансформация Shiftrows

42. Трансформация MixColumns

43. Трансформация AddRoundKey

44. расширение ключей AES

45. DEES Decryption

46. Режимы блоков шифров

47. Режимы блоков шифров

48. Режим цепочки цепочки блока шифров

49. Режим обратного подачи шифра

50. Режим выходной обратной связи

51. Счетчик режима

52. Аутентификация сообщения

53. Код аутентификации сообщений

54. Код аутентификации сообщений на основе DES

55. Хэш -функция

56. MD5 Algorithm Algest Digrest

57. Функция сжатия MD5

58. Безопасный хэш -алгоритм

59. RIPEMD-160

60. Hmac

61. Криптография с открытым ключом

62. Атака на криптографию с открытым ключом

63. Заявки на криптосистемы открытого ключа

64. Алгоритм RSA

65. Теорема Ферма и Эйлера

66. Безопасность RSA

67. Управление ключами

68. Общедоступная власть

69. Сертификаты общедоступного ключа

70. Распределение публичных ключей секретных ключей

Каждая тема завершена с диаграммами, уравнениями и другими формами графических представлений для лучшего обучения и быстрого понимания.

Network Management & Security является частью безопасности облачных вычислений, инженерии компьютерных наук, сети, программного обеспечения и коммуникаций, программ программного обеспечения программ образовательных курсов и программ получения степени информационных технологий в различных университетах.

Получите бесплатные Primogems, Mora, Experience и многое другое с этими ноябрьскими кодами воздействия Genshin, 5,1 Livestream и узнайте, как выкупить активные коды.

Если вам скучно играть в ванильную версию метафоры Refantazio, вы можете проверить эти пять модов.

Борьба с вашими представлениями о событии Roblox's The Haunt в 2024 году? Проверьте наше руководство по использованию платья, чтобы произвести впечатление, чтобы создать свои захваты!

Наше прохождение для Dragon Age: The Veilguard с некоторыми удобными советами и рекомендациями, с руководствами для головоломков, боссов, компаньонов, оборудования, романтики и многого другого!

Какую фракцию вы должны выбрать в Dragon Age: The Veilguard?

Ищете бонусные ресурсы в море завоевания: пиратская война? Мы получили вас с этими кодами для последних бесплатных бесплатных мореподребтов.

На нашем сайте вы можете легко скачать последнюю версию Network Management & Security! Регистрация или СМС не требуются!